Premiers informés, premiers à agir – Les avantages de Mandiant Breach Analytics pour Chronicle

En 2021, la durée médiane de présence dans le monde (soit le nombre de jours nécessaires pour détecter la présence d’un attaquant sur un système compromis) s’élevait à 21 jours. Si les équipes de sécurité ont fait de réels progrès pour réduire ce délai, la marge de progression reste encore élevée.

Pour être vraiment efficace, votre programme SecOps doit s’appuyer sur une Threat Intelligence actionnable, pertinente et actualisée. Ces insights peuvent aider les entreprises à garder une longueur d’avance sur leurs adversaires et à détecter leur présence plus rapidement. Mais aussi précieuse soit-elle, la Threat Intelligence est souvent difficile à appliquer dans la pratique. En cause, la multiplicité des modes opératoires des cyberattaquants, l’irrépressible expansion de la surface d’attaque et une pénurie de talents qui s’accentue de jour en jour.

C’est là queMandiant Breach Analytics pour Chronicle entre en jeu. Breach Analytics permet aux utilisateurs du service Google Cloud Chronicle de réduire la durée de présence des attaquants grâce à des fonctionnalités d’automatisation avancées.

La solution Breach Analytics informe le client de la présence, dans son environnement, d’indicateurs de compromission (IOC) préalablement identifiés par les consultants Mandiant chargés d’investiguer les incidents les plus récents dans le monde entier. Ses modèles basés sur l’automatisation et le machine learning trient et priorisent ces IOC, réduisant ainsi le coût et les efforts humains généralement mobilisés pour ce type de tâche. L’objectif ? Aider les entreprises à répondre à une question essentielle : « Mon environnement est-il compromis ? ».

Breach Analytics, une solution signée Mandiant

Nous avons déployé un pipeline proactif conçu pour offrir aux organisations de toute taille, de tous les secteurs et dans le monde entier un accès direct à l’expertise et aux insights de terrain de Mandiant, quelles que soient les spécificités de leur contrôle de sécurité (cloud, on-prem ou hybride). Cette CTI de pointe vient en renfort de leurs équipes de sécurité pour leur permettre de détecter plus rapidement les compromissions potentielles, sans avoir recours à des processus d’ingénierie complexes. Grâce à l’analytique avancée, elles sont informées des risques en présence dès leur identification par les experts Mandiant. Ce que nous savons, vous le savez immédiatement.

Notre atout ? Une présence mondiale et une vaste équipe d’analystes et de chercheurs en sécurité à votre service. Breach Analytics s’appuie sur toute la puissance d’Intel Grid™ pour extraire les derniers IOC observés par les experts Mandiant de la réponse aux incidents (IR), les insights de nos analystes CTI et nos observations effectuées pour nos clients Managed Defense sur la ligne de front cyber. Elle compare ensuite tous ces éléments à vos données de cybersécurité.

Breach Analytics ne se contente pas de corréler les profils identifiés aux modes opératoires connus. Elle se base également sur des tactiques non encore publiées mais identifiées et catégorisées par nos experts de la réponse aux incidents, un domaine dans lequel Mandiant a d’ailleurs été classé Leaderlors de la dernière étude Forrester Wave™. Ainsi, nos clients sont certains de bénéficier des informations les plus récentes, remontées directement d’investigations de terrain de compromissions actives à l’échelle mondiale.

Et ce n’est pas tout. Avec l’évolution constante des techniques d’attaque, des systèmes considérés comme sécurisés à un instant t peuvent vite présenter de nouvelles vulnérabilités. C’est pourquoi Breach Analytics analyse en continu vos données historiques pour faire émerger les compromissions passées, ou d’anciennes données compromises, au regard des tout derniers IOC. Et grâce aux délais de rétention de Google Cloud Chronicle, les utilisateurs peuvent remonter jusqu’à 12 mois en arrière et mener une traque rétroactive, y compris sur de gros volumes de données, pour identifier la première occurrence d’une compromission, sans grever leur budget.

La mécanique Breach Analytics

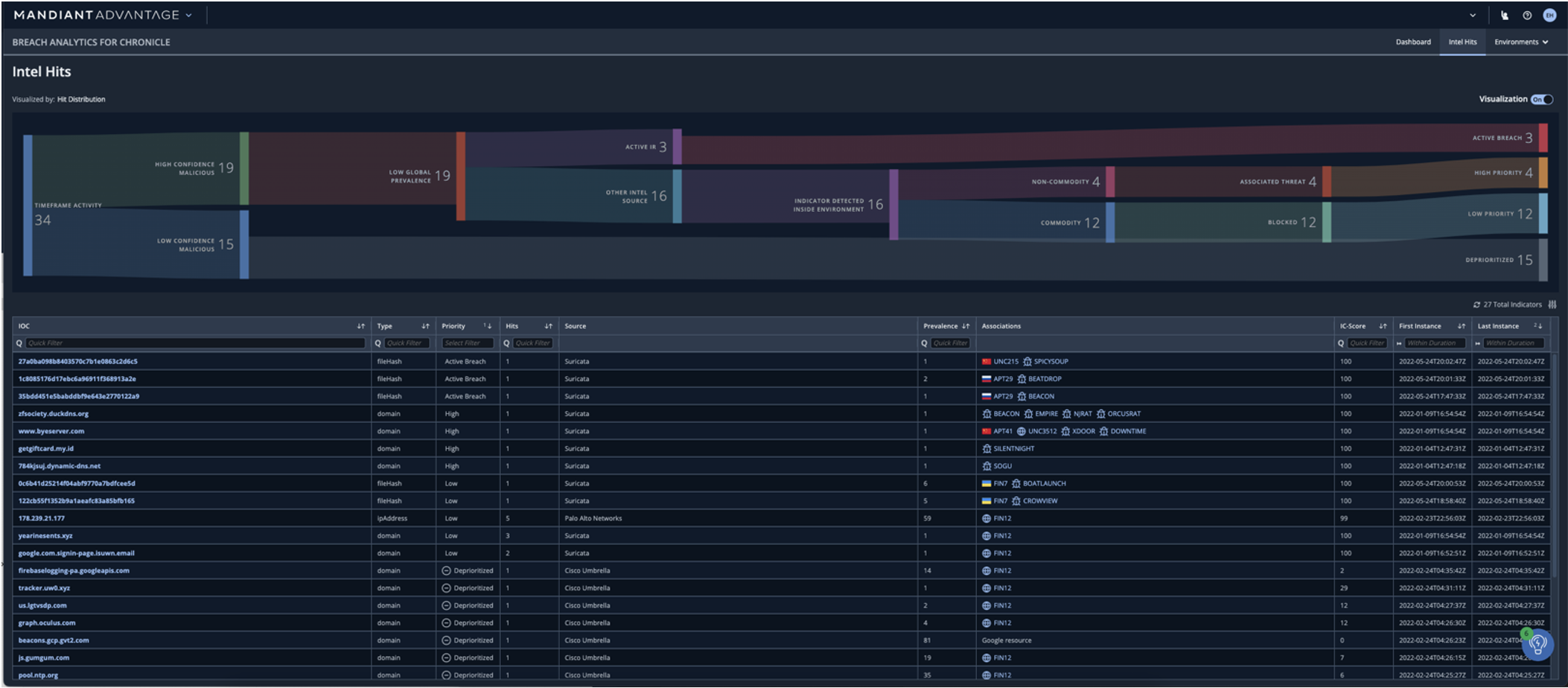

À la Figure 1, on observe que Breach Analytics a identifié 34 correspondances, ou « hits ». Ses analyses lui ont permis de déduire que 3 de ces incidents seulement étaient des « compromissions actives » (active breach). À titre de comparaison, il aurait fallu à un analyste plus de 11 heures pour trier et catégoriser manuellement ces correspondances (soit 20 minutes par « hit »).

Breach Analytics permet à vos analystes de se concentrer sur un événement de « priorité élevée » afin de vérifier son « IC-Score », le score de confiance attribué par les experts Mandiant à des millions d’indicateurs préalablement identifiés, mais aussi à des indicateurs récemment découverts par Mandiant et non encore publiés. Quant à l’indicateur dit de « prévalence », il leur permet de cerner l’impact direct que cette compromission a déjà pu avoir sur d’autres entreprises identifiées par Mandiant dans le même secteur ou la même zone géographique. Enfin, ils bénéficient d’une visibilité sur les vulnérabilités mises au jour par les experts Mandiant lors de leurs investigations de compromissions actives. Un avantage indéniable pour reconnaître rapidement les risques en présence.

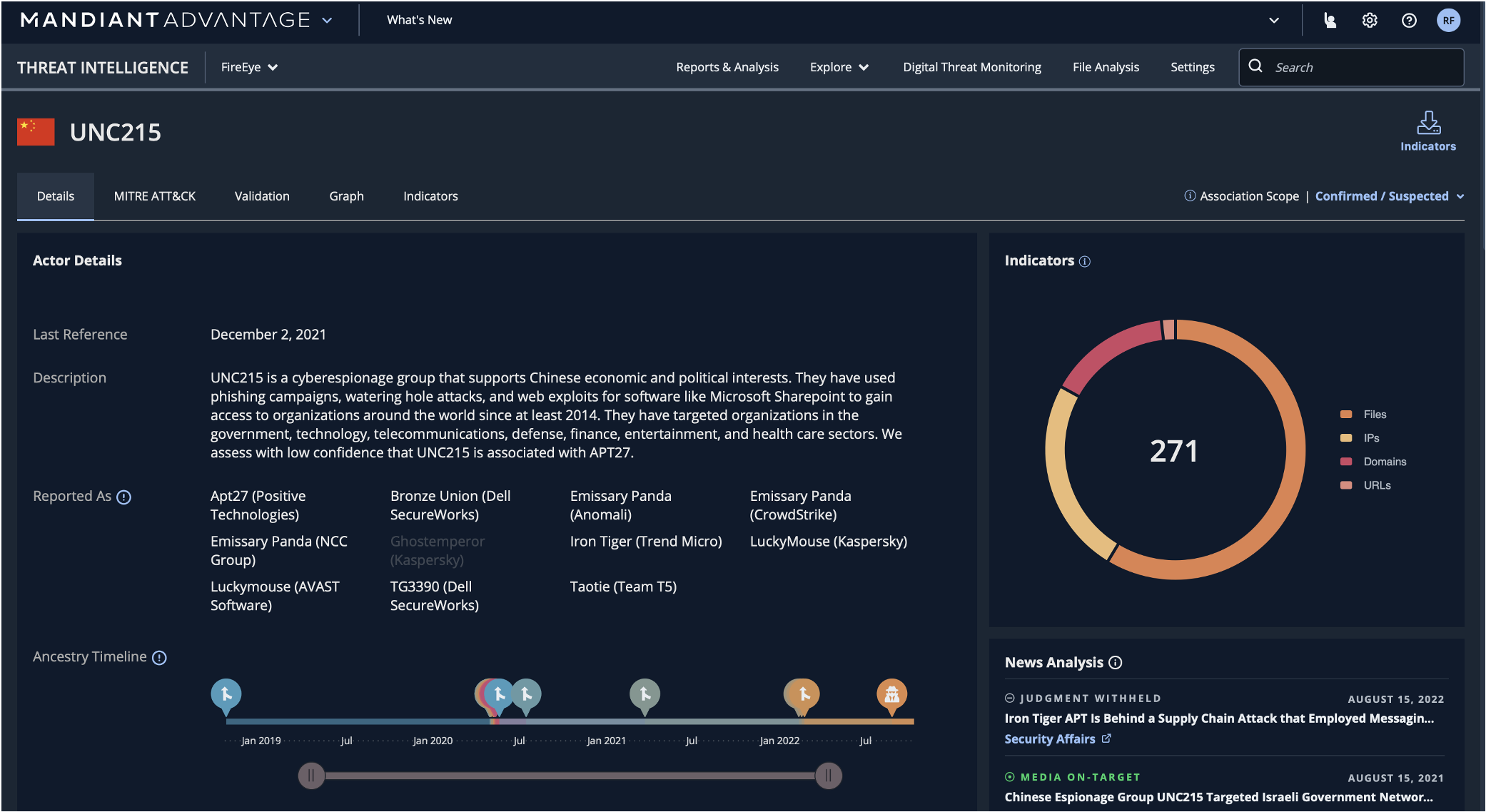

Avec Mandiant Advantage Threat Intelligence, vous accédez en un clic à des insights approfondis sur l’origine et les mécanismes d’une compromission. La Figure 2 montre comment un analyste peut « zoomer » sur une menace connue (ici, le groupe UNC215). Il comprend ainsi qu’il a affaire à un groupe de cyberespions chinois ciblant des secteurs spécifiques, dans des régions très précises.

Par où commencer ?

Mandiant Breach Analytics pour Chronicle de Google Cloud aide les professionnels de la sécurité à détecter et à cerner l’activité des acteurs cyber au sein de leurs systèmes, puis à unifier et simplifier leur stratégie de réponse. La solution Mandiant identifie dans un premier temps les IOC présents dans l’environnement. Elle s’appuie ensuite sur la data science et les données contextuelles afin d’en déterminer la pertinence et le niveau de priorité. Enfin, elle agrège tous les événements de sécurité observés sur un grand nombre de systèmes IT pour en tirer des informations pertinentes et actionnables qui vous font économiser du temps et des ressources, tout en réduisant les coûts. Bref, Breach Analytics aide les entreprises à fiabiliser leurs décisions de sécurité quant à la suite à donner à une menace (intervention ou non-intervention). L’objectif : protéger leurs opérations ou leur réputation en cas de compromission active.

Pour être informé de tous les risques en temps réel, demandez votre démo gratuite de Breach Analytics. Mandiant Breach Analytics pour Chronicle de Google Cloud est destinée aux entreprises utilisant les services Chronicle Security Operations. Breach Analytics ne nécessite aucune installation de serveur et se déploie en toute simplicité. Elle collecte les journaux sur les systèmes en cours d’utilisation et n’apporte aucune modification à votre environnement de production ou vos configurations.

Besoin d’un accompagnement plus poussé pour l’investigation et l’évaluation des alertes à grande échelle ? Le service Alert Investigation and Prioritization s’appuie sur des modèles de data science pour accroître la portée de vos recherches, limiter le nombre de faux positifs et réduire l’accoutumance aux alertes. Vos analystes peuvent ainsi se concentrer pleinement sur les événements les plus urgents et améliorer leurs décisions de sécurité.

La majorité des entreprises, quelle que soit leur taille, seront un jour ou l’autre victime d’une cyberattaque. C’est pourquoi Mandiant Breach Analytics pour Chronicle de Google Cloud aide les organisations à détecter les signes d’une attaque dès qu’elle se produit. Les équipes de sécurité sont ainsi les premières informées pour agir plus rapidement. Le but ? Réduire la durée de présence de l’attaquant et ainsi minimiser l’impact de la compromission.

Explorez la solution Mandiant Breach Analytics pour Chronicle de Google cloud, ou mieux encore, découvrez-la en action grâce à notre démo gratuite. Pour en savoir plus sur les services Chronicle Security Operations, consultez la page chronicle.security.