Security Validation

Validez et mesurez constamment l’efficacité de vos mécanismes de contrôle de cybersécurité.

Répondez rapidement et en toute confiance à la question : « Sommes-nous vulnérables aux derniers schémas d'attaque ? »

Pour faire face aux cybercriminels qui ciblent votre entreprise, mieux vaut être préparé. Managed Validation s’appuie sur la technologie Mandiant Intel Grid pour accéder à une Threat Intelligence actualisée concernant les derniers modes opératoires des attaquants. Le service vous aide à jauger automatiquement l’efficacité de vos contrôles de sécurité sur la base de données réelles. Vous pouvez ainsi définir des pistes d'optimisation et d'investissements prioritaires pour l’avenir.

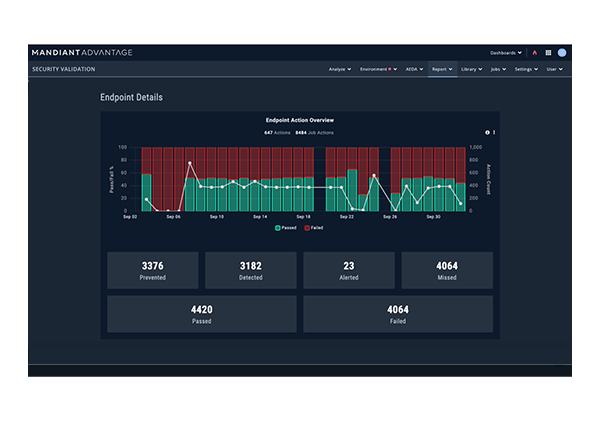

Validation de l'efficacité

Testez vos contrôles de sécurité face aux attaques et familles de malware les plus susceptibles de frapper votre entreprise. Vous vous assurez ainsi que vos ressources critiques sont bien protégées, sans prendre aucun risque pour votre environnement.

Réduction des risques

Grâce aux tests automatisés et aux données de Mandiant Intel Grid sur les menaces actives qui vous concernant, les équipes peuvent identifier les éventuelles failles, erreurs de configuration et pistes d'optimisation de votre environnement de sécurité.

Optimisation et rationalisation des investissements

Collectez les données quantitatives dont vous avez besoin pour prouver la rentabilité de votre sécurité, mais aussi informer vos futures décisions d'investissement.

Comparatif Mandiant Security Validation vs. solutions de simulation de compromission et d’attaque

À elle seule, la simulation de compromission et d’attaque ne suffit pas

| Mandiant Security Validation | Solutions de simulation de compromission et d’attaque (solutions BAS) | |

|---|---|---|

| Intégration de données sur les menaces actives et les modes opératoires les plus répandus : | ||

| Évaluation des performances des contrôles de sécurité face à des attaques actives pertinentes : | ||

| Tests contre les malwares et ransomwares dans un environnement sûr : | ||

| Détection automatisée des dérives de configuration des contrôles de sécurité : | ||

| Données claires pour le calcul du retour sur investissement : | ||

| Tests sur tous les stades du cycle d'attaque : | ||

| Optimisation des contrôles et du SIEM : | ||

| Validation des résultats des alertes et réduction de l'accoutumance : |